www.przemysl-polska.com

12

'10

Written on Modified on

Bezpieczne rozwiązania bezprzewodowe oparte o standard 802.11

Podczas gdy liczba przemysłowych instalacji bezprzewodowych szybko wzrasta na całym świecie, niektórzy inżynierowie- automatycy są wciąż sceptyczni, jeśli chodzi o zagadnienie bezpieczeństwa. Jest to ważny temat i z pewnością nikt nie uważa stawianych pytań w tej kwestii za nieistotne. Artykuł ten ma na celu odpowiedzieć na nie i pokazać, że dbałość o bezpieczeństwo nie powinna usprawiedliwiać opóźnień we wdrażaniu technologii bezprzewodowej.

Jednym ze sposobów zwiększenia bezpieczeństwa jest wykorzystanie metody FHSS (Frequency Hopping Spread Spectrum), polegającej na przełączeniu się między częstotliwościami w określonych odstępach czasu. Moduły radiowe wykorzystują zastrzeżony protokół bezprzewodowy i żadne inne urządzenie spoza sieci nie jest w stanie się do niej podłączyć. Jednak zdecydowana większość użytkowników preferuje używanie standardu IEEE 802.11 (popularnie nazywanego rozwiązaniami WiFi).

Bezpieczeństwo przede wszystkim

Podstawowym sposobem ochrony sieci opartych o standardy IEEE jest stosowanie specyfikacji IEEE 802.11i określającej zasady bezpieczeństwa sieci bezprzewodowych. Oprócz tego, seria RadioLinx firmy ProSoft Technology posiada kilka dodatkowych mechanizmów zwiększających poziom bezpieczeństwa.

IEEE 802.11i

W 2004 roku organizacja IEEE opublikowała standard IEEE 802.11i regulujący kwestię bezpieczeństwa komunikacji opartej o 802.11. Standard ten jest często nazywany WPA2 – termin pochodzi od Wi-Fi Alliance. Najważniejszą jego cechą, wpływającą na poprawę bezpieczeństwa, jest wykorzystanie szyfru blokowego AES (Advanced Encryption Standard). Użycie AES pozwoliło zniwelować wiele słabości techniki szyfrowania poprzedniego standardu, w tym niedociągnięcia algorytmu wyboru klucza (ang. KSA, key scheduling algorithm). Wprowadzono również kilka innych poprawek mających pomóc rozwiązać problemy związane z bezpieczeństwem, takie jak kwestia uwierzytelniania, ataki powtórzeniowe (replay attacks) i fałszowanie danych.

Szyfrowanie AES

Algorytm szyfrowania AES ze 128-bitowym kluczem został zatwierdzony w 2003 roku przez rząd USA do szyfrowania informacji niejawnych. Oprócz tego, Narodowa Agencja Bezpieczeństwa (ang. NSA, National Security Agency) zatwierdziła kodowanie AES dla informacji o statusie top secret. Urządzenia z serii Radio Linx wykorzystują 128-bitowe szyfrowanie AES w procesie komunikacji - jest to najwyższy poziom szyfrowania dopuszczony do eksportu przez rząd USA.

AES jest szyfrem blokowym, który jest implementowany sprzętowo, wiec nie pogarsza parametrów komunikacyjnych. Moduły RadioLinx są w stanie utrzymać pełną przepustowość w trakcie kodowania i dekodowania wszystkich przesyłanych pakietów.

Jednym z ważniejszych aspektów wprowadzenia szyfrowania AES jest fakt, że nie jest możliwa ekstrapolacja używanego przez moduły radiowe klucza szyfrującego na podstawie obserwacji zaszyfrowanej komunikacji.

Uwierzytelnianie

Drugim istotnym zabezpieczeniem wprowadzonym do standardu 802.11i było rozwiązanie problemów z urządzeniami, które nie powinny mieć dostępu do sieci. Poprzednia wersja standardu 802.11 umożliwiała klientom sieci komunikację z punktami dostępowymi emulującymi prawdziwe sieciowe punkty dostępowe. Gdy klient nawiązał połączenie z jednym z takich fałszywych punktów dostępowych, dochodziło często do ujawnienia informacji z klienta, co stanowiło poważne naruszenie bezpieczeństwa.

Standard 802.11i znacznie poprawił proces uwierzytelniania – przed nawiązaniem komunikacji sieciowej muszą go przejść pozytywnie zarówno klient sieci, jak i punkt dostępowy. W terminologii standardu 802.11i jest to nazywane uzgodnieniem czterokierunkowym. W procesie tym punkt dostępowy i klient wymieniają pakiety zaszyfrowane współdzielonym kluczem. Oba urządzenia muszą mieć identyczne klucze, aby proces uwierzytelnienia przebiegł pozytywnie.

Kontrola integralności komunikatów

Opisane powyżej mechanizmy standardu 802.11i chronią przed nieautoryzowanym odszyfrowaniem wiadomości i zapobiegają przed kradzieżą klucza szyfrującego. Trzecim ważnym zabezpieczeniem jest uniemożliwienie nieautoryzowanym użytkownikom generowania fałszywych danych, które mają negatywny wpływ na działanie sieci.

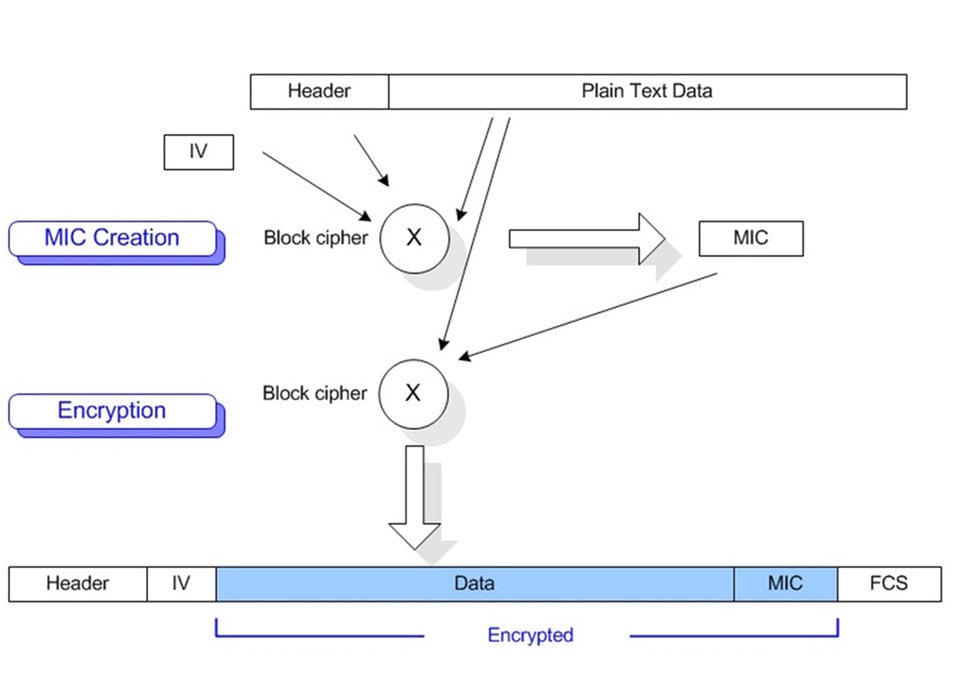

Standard 802.11i wprowadził kontrolę integralności komunikatów (ang. MIC, Message Integrity Check) w celu ochrony przed atakami powtórzeniowymi i generowaniem fałszywych danych. Atak powtórzeniowy polega na powtarzalnym przesyłaniu transmitowanych wcześniej pakietów w celu uzyskania danych pozwalających na dostęp do sieci. Ataki polegające na fałszowaniu danych wprowadzają niewielkie zmiany do strumienia danych w sieci, generując przy tym niepożądane pakiety. Wcześniejszy standard 802.11 był podatny na oba typy zagrożeń.

W mechanizmie mieszania (hashing) wykorzystuje się 48-bitowy wektor inicjalizujący oraz unikatowe adresy MAC urządzeń nadawczych i odbiorczych do wygenerowania sekwencji sprawdzającej integralność wszystkich komunikatów. Zapobiega to atakom powtórzeniowym poprzez blokowanie identycznych pakietów, które zostały odebrane w przeszłości. Gdy dany pakiet zostanie poprawnie odebrany, odkodowany i przesłany do sieci Ethernet, kolejne identyczne pakiety są odrzucane. Pozwala to także zapobiegać atakom opartym o fałszowanie danych. Jeśli zostanie odebranych wiele pakietów z podejrzanego źródła, klient może się rozłączyć i następnie ponownie połączyć w celu wygenerowania nowych, bezpiecznych kluczy szyfrujących.

Dodatkowe mechanizmy zabezpieczające

Oprócz stosowania standardów bezpieczeństwa zgodnych z 802.11i, seria RadioLinx posiada kilka dodatkowych mechanizmów zwiększających bezpieczeństwo.

- Filtrowanie adresów MAC. Wykorzystywany przez RadioLinx filtr ten pozwala użytkownikowi na określenie listy akceptowalnych adresów urządzeń. Gdy jest aktywny, ruch sieciowy jest możliwy tylko pomiędzy urządzeniami mającymi zaakceptowane adresy. Wszystkie urządzenia z adresami spoza listy będą ignorowane.

- Ukrywanie SSID. Funkcja ta pozwala ukryć identyfikator sieci bezprzewodowej (ang. SSID, Service Set Identifier). W znacznym stopniu utrudnia to nieautoryzowanym użytkownikom wykrycie nazwy sieci i tym samym włączenie się do niej.

- Blokowanie ogólnych żądań dostępu. Seria Radio Linx posiada mechanizm nie zezwalający modułom radiowym na odpowiadanie na żądania dostępu, które nie są skierowane do konkretnego SSID. Typowe działanie klienta sieci, który ma się połączyć z punktem dostępowym, polega na wysłaniu ogólnego żądania, mającego określić czy w pobliżu znajdują się jakieś punkty dostępowe. To żądanie wywołuje odpowiedź punktów dostępowych mających różne identyfikatory sieci. Aby temu zapobiec, klient sieci, który chce się połączyć z punktem dostępowym, musi wcześniej znać jego SSID w celu wysłania żądania dostępu.

Bezprzewodowo czyli bezpiecznie!

A co z niezawodnością? Jak możemy się przekonać, że nasza sieć pracuje stabilnie i jest wystarczająco bezpieczna, by przesyłać ważne dane? Cóż, to dobry temat na kolejny artykuł poświęcony rozwiązaniom opartym o standard 802.11n (warto zapoznać się z rozwiązaniami z serii RadioLinx Industrial 802.11n firmy ProSoft Technology). Nowy standard IEEE umożliwia istnienie wielu sieci w tej samej lokalizacji, dzięki 22 niepokrywającym się kanałom. Ze względu na wykorzystanie zjawiska wielodrogowości sygnału standard ten zapewnia bardzo dużą prędkość transmisji (do 300 Mb/s). Nie zagłębiając się w teorię, można stwierdzić, iż rozwiązanie to nadaje się do wielu zastosowań w automatyce przemysłowej. Tak przy okazji, proszę zauważyć, że systemy o dużej szybkości działania, takie jak rozlewarki czy dźwignice, zawdzięczają swoją niezawodność i produktywność... bezprzewodowym rozwiązaniom przemysłowym RadioLinx.

Bezpieczeństwo przede wszystkim

Podstawowym sposobem ochrony sieci opartych o standardy IEEE jest stosowanie specyfikacji IEEE 802.11i określającej zasady bezpieczeństwa sieci bezprzewodowych. Oprócz tego, seria RadioLinx firmy ProSoft Technology posiada kilka dodatkowych mechanizmów zwiększających poziom bezpieczeństwa.

IEEE 802.11i

W 2004 roku organizacja IEEE opublikowała standard IEEE 802.11i regulujący kwestię bezpieczeństwa komunikacji opartej o 802.11. Standard ten jest często nazywany WPA2 – termin pochodzi od Wi-Fi Alliance. Najważniejszą jego cechą, wpływającą na poprawę bezpieczeństwa, jest wykorzystanie szyfru blokowego AES (Advanced Encryption Standard). Użycie AES pozwoliło zniwelować wiele słabości techniki szyfrowania poprzedniego standardu, w tym niedociągnięcia algorytmu wyboru klucza (ang. KSA, key scheduling algorithm). Wprowadzono również kilka innych poprawek mających pomóc rozwiązać problemy związane z bezpieczeństwem, takie jak kwestia uwierzytelniania, ataki powtórzeniowe (replay attacks) i fałszowanie danych.

Szyfrowanie AES

Algorytm szyfrowania AES ze 128-bitowym kluczem został zatwierdzony w 2003 roku przez rząd USA do szyfrowania informacji niejawnych. Oprócz tego, Narodowa Agencja Bezpieczeństwa (ang. NSA, National Security Agency) zatwierdziła kodowanie AES dla informacji o statusie top secret. Urządzenia z serii Radio Linx wykorzystują 128-bitowe szyfrowanie AES w procesie komunikacji - jest to najwyższy poziom szyfrowania dopuszczony do eksportu przez rząd USA.

AES jest szyfrem blokowym, który jest implementowany sprzętowo, wiec nie pogarsza parametrów komunikacyjnych. Moduły RadioLinx są w stanie utrzymać pełną przepustowość w trakcie kodowania i dekodowania wszystkich przesyłanych pakietów.

Jednym z ważniejszych aspektów wprowadzenia szyfrowania AES jest fakt, że nie jest możliwa ekstrapolacja używanego przez moduły radiowe klucza szyfrującego na podstawie obserwacji zaszyfrowanej komunikacji.

Uwierzytelnianie

Drugim istotnym zabezpieczeniem wprowadzonym do standardu 802.11i było rozwiązanie problemów z urządzeniami, które nie powinny mieć dostępu do sieci. Poprzednia wersja standardu 802.11 umożliwiała klientom sieci komunikację z punktami dostępowymi emulującymi prawdziwe sieciowe punkty dostępowe. Gdy klient nawiązał połączenie z jednym z takich fałszywych punktów dostępowych, dochodziło często do ujawnienia informacji z klienta, co stanowiło poważne naruszenie bezpieczeństwa.

Standard 802.11i znacznie poprawił proces uwierzytelniania – przed nawiązaniem komunikacji sieciowej muszą go przejść pozytywnie zarówno klient sieci, jak i punkt dostępowy. W terminologii standardu 802.11i jest to nazywane uzgodnieniem czterokierunkowym. W procesie tym punkt dostępowy i klient wymieniają pakiety zaszyfrowane współdzielonym kluczem. Oba urządzenia muszą mieć identyczne klucze, aby proces uwierzytelnienia przebiegł pozytywnie.

Kontrola integralności komunikatów

Opisane powyżej mechanizmy standardu 802.11i chronią przed nieautoryzowanym odszyfrowaniem wiadomości i zapobiegają przed kradzieżą klucza szyfrującego. Trzecim ważnym zabezpieczeniem jest uniemożliwienie nieautoryzowanym użytkownikom generowania fałszywych danych, które mają negatywny wpływ na działanie sieci.

Standard 802.11i wprowadził kontrolę integralności komunikatów (ang. MIC, Message Integrity Check) w celu ochrony przed atakami powtórzeniowymi i generowaniem fałszywych danych. Atak powtórzeniowy polega na powtarzalnym przesyłaniu transmitowanych wcześniej pakietów w celu uzyskania danych pozwalających na dostęp do sieci. Ataki polegające na fałszowaniu danych wprowadzają niewielkie zmiany do strumienia danych w sieci, generując przy tym niepożądane pakiety. Wcześniejszy standard 802.11 był podatny na oba typy zagrożeń.

W mechanizmie mieszania (hashing) wykorzystuje się 48-bitowy wektor inicjalizujący oraz unikatowe adresy MAC urządzeń nadawczych i odbiorczych do wygenerowania sekwencji sprawdzającej integralność wszystkich komunikatów. Zapobiega to atakom powtórzeniowym poprzez blokowanie identycznych pakietów, które zostały odebrane w przeszłości. Gdy dany pakiet zostanie poprawnie odebrany, odkodowany i przesłany do sieci Ethernet, kolejne identyczne pakiety są odrzucane. Pozwala to także zapobiegać atakom opartym o fałszowanie danych. Jeśli zostanie odebranych wiele pakietów z podejrzanego źródła, klient może się rozłączyć i następnie ponownie połączyć w celu wygenerowania nowych, bezpiecznych kluczy szyfrujących.

Dodatkowe mechanizmy zabezpieczające

Oprócz stosowania standardów bezpieczeństwa zgodnych z 802.11i, seria RadioLinx posiada kilka dodatkowych mechanizmów zwiększających bezpieczeństwo.

- Filtrowanie adresów MAC. Wykorzystywany przez RadioLinx filtr ten pozwala użytkownikowi na określenie listy akceptowalnych adresów urządzeń. Gdy jest aktywny, ruch sieciowy jest możliwy tylko pomiędzy urządzeniami mającymi zaakceptowane adresy. Wszystkie urządzenia z adresami spoza listy będą ignorowane.

- Ukrywanie SSID. Funkcja ta pozwala ukryć identyfikator sieci bezprzewodowej (ang. SSID, Service Set Identifier). W znacznym stopniu utrudnia to nieautoryzowanym użytkownikom wykrycie nazwy sieci i tym samym włączenie się do niej.

- Blokowanie ogólnych żądań dostępu. Seria Radio Linx posiada mechanizm nie zezwalający modułom radiowym na odpowiadanie na żądania dostępu, które nie są skierowane do konkretnego SSID. Typowe działanie klienta sieci, który ma się połączyć z punktem dostępowym, polega na wysłaniu ogólnego żądania, mającego określić czy w pobliżu znajdują się jakieś punkty dostępowe. To żądanie wywołuje odpowiedź punktów dostępowych mających różne identyfikatory sieci. Aby temu zapobiec, klient sieci, który chce się połączyć z punktem dostępowym, musi wcześniej znać jego SSID w celu wysłania żądania dostępu.

Bezprzewodowo czyli bezpiecznie!

A co z niezawodnością? Jak możemy się przekonać, że nasza sieć pracuje stabilnie i jest wystarczająco bezpieczna, by przesyłać ważne dane? Cóż, to dobry temat na kolejny artykuł poświęcony rozwiązaniom opartym o standard 802.11n (warto zapoznać się z rozwiązaniami z serii RadioLinx Industrial 802.11n firmy ProSoft Technology). Nowy standard IEEE umożliwia istnienie wielu sieci w tej samej lokalizacji, dzięki 22 niepokrywającym się kanałom. Ze względu na wykorzystanie zjawiska wielodrogowości sygnału standard ten zapewnia bardzo dużą prędkość transmisji (do 300 Mb/s). Nie zagłębiając się w teorię, można stwierdzić, iż rozwiązanie to nadaje się do wielu zastosowań w automatyce przemysłowej. Tak przy okazji, proszę zauważyć, że systemy o dużej szybkości działania, takie jak rozlewarki czy dźwignice, zawdzięczają swoją niezawodność i produktywność... bezprzewodowym rozwiązaniom przemysłowym RadioLinx.